前言

最近在搞Hashcat,本来因为买了个wifi pineapple,想捣鼓一下破解WPA2握手包,这应该属于一个副产品。 (●ˇ∀ˇ●)。

正文

1. 下载Hash Generator

1.1 非Mac电脑

git clone "https://github.com/magnumripper/JohnTheRipper.git"

cd JohnTheRipper/src && ./configure && sudo make -s clean && sudo make -sj4

cd ../run/

./zip2john [zip-file]

1.2 Mac电脑可以用homebrew

brew install john-jumbo

2. 生成Hash

2.1 本地生成

zip2john protected.zip > protectedhash.txt

对于其他文件的生成方式如下:

- RAR: rar2john_cmd

- PDF: pdf2john.pl

- ZIP: zip2john

- 7Z: 7z2john.pl

- etc...

2.2 在线生成

也能通过在线网站,Hashes直接生成。

3. Hashcat破解

3.1 寻找Hashmode

首先我们要通过hash值确认我们需要破解的Hash值是多少,通过Example_hashes可以寻找到。

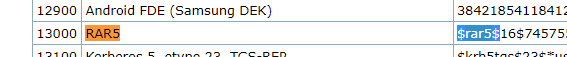

例如rar5是 13000;pkzip 是 17210:

3.2 对zip文件生成的hash值文件进行暴力破解

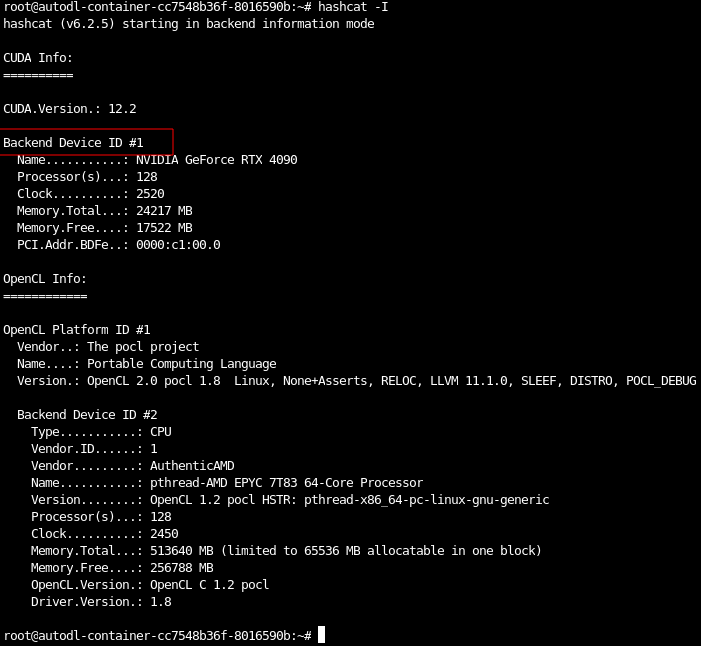

使用命令hashcat -a 3 -m 17210 protectedhash.txt -d 1,对hash值文件进行暴力破解,其中

- -a 表示为模式3,暴力破解

- -m 表示当前hashmode,根据参考为17210

- protectedhash.txt, 为hash文件名

- -d 表示当前使用的设备, 使用

#1的设备

如下图,我们可以看见 #1是我们的RTX 4090显卡:

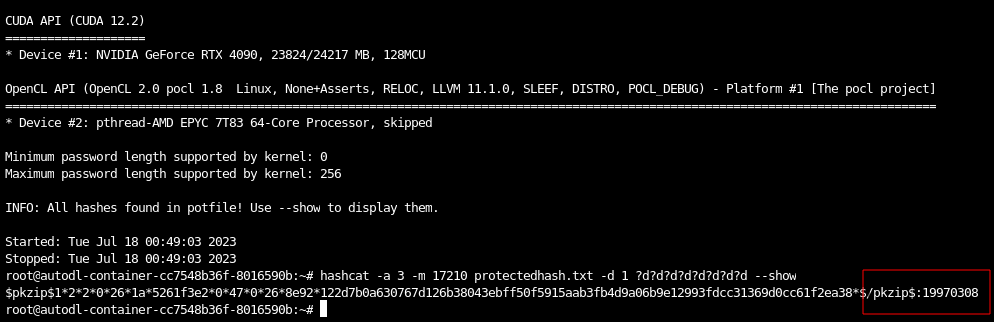

结果如下,密码为19970308:

总结

其实,后来还对一些其他样子的密码进行了暴力破解,例如(下面格式来自于mask_attack):

-1 ?a ?1?1?1?1?1?1?1?1?1?1(7 RTX 4090: ~14000 yrs)-1 ?u?l?d ?1?1?1?1?1?1?1?1(7 RTX 4090: ~4 yrs)-1 ?d ?1?1?1?1?1?1?1?1?1?1(7 RTX 4090: ~1 hr)-1 ?d ?1?1?1?1?1?1?1?1(7 RTX 4090: ~1 min)

总得来说,能字典先字典!然后再是暴力破解!

参考

[1] Command zip2john is not working

[2] Cracking .DMG, .RAR and other passwords on MacOS

[3] How To Crack ZIP & RAR Files With Hashcat

Q.E.D.